در این مطلب، ویدئو رمزنگاری در پایتون با 5 خط کد – Hashlib با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

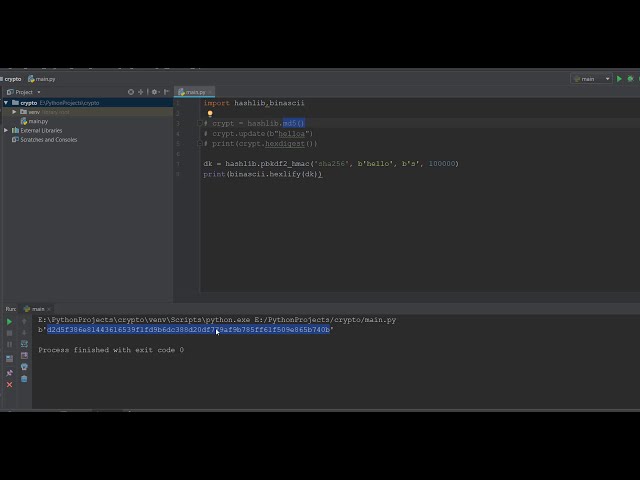

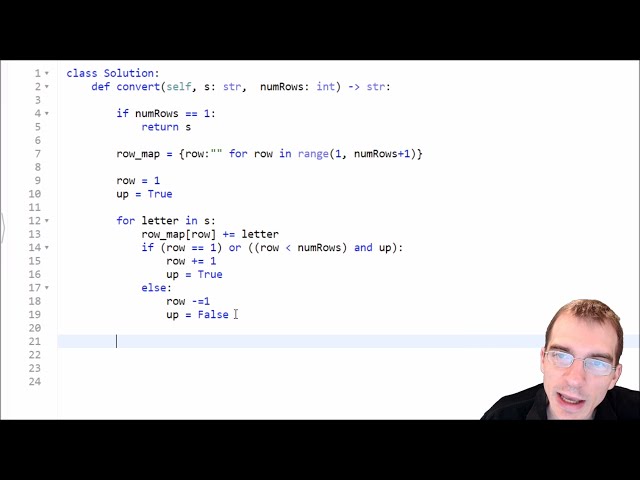

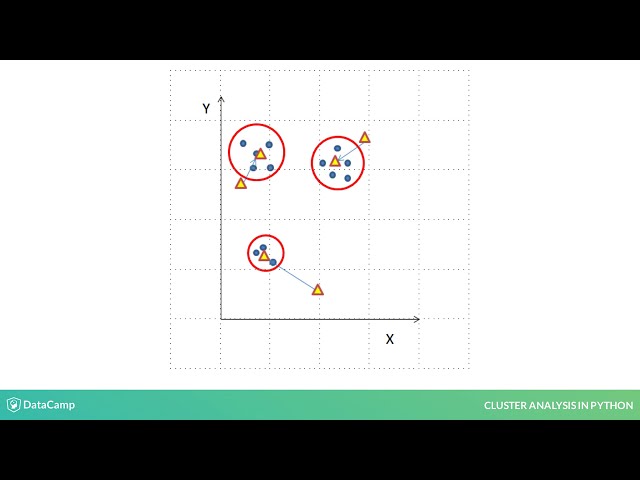

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,030 –> 00:00:02,610

خوب بچه ها، پس این سه مورد ما است و

2

00:00:02,610 –> 00:00:04,140

امروز می خواهیم در مورد

3

00:00:04,140 –> 00:00:06,180

رمزنگاری و اینکه چگونه می توانیم

4

00:00:06,180 –> 00:00:08,450

عکاسی شما را خیلی سریع در

5

00:00:08,450 –> 00:00:11,070

پایتون با استفاده از تنها پنج یا شش خط

6

00:00:11,070 –> 00:00:12,630

کد پیاده سازی کنیم و سپس

7

00:00:12,630 –> 00:00:14,969

کمی به موارد پیشرفته می پردازیم. رمزنگاری، اما

8

00:00:14,969 –> 00:00:17,400

قبل از اینکه وارد رمزنگاری شویم، فقط

9

00:00:17,400 –> 00:00:19,020

برای افرادی که نمیدانند چیست،

10

00:00:19,020 –> 00:00:21,539

فقط راهی برای غیرقابل خواندن چیزی است،

11

00:00:21,539 –> 00:00:23,640

بنابراین اگر در حال انتقال نوعی

12

00:00:23,640 –> 00:00:25,650

داده امن مانند رمزهای عبور و چیزهایی از یک

13

00:00:25,650 –> 00:00:27,930

مکان به مکان دیگر هستید،

14

00:00:27,930 –> 00:00:30,480

ایده خوبی است که مطمئن شوید

15

00:00:30,480 –> 00:00:32,668

کسی که

16

00:00:32,668 –> 00:00:35,040

بستههای Wi-Fi را در بین آنها بو میکشد یا

17

00:00:35,040 –> 00:00:36,870

چیزی شبیه به آن نمیتواند آن را بخواند، بنابراین بهتر

18

00:00:36,870 –> 00:00:39,780

است مطمئن شوید که امن است و

19

00:00:39,780 –> 00:00:42,360

وبسایتهایی مانند فیسبوک و هر نوع دیگری را دوست دارد. این

20

00:00:42,360 –> 00:00:46,050

وب سایت اساساً از رمزهای عبور استفاده می کند و

21

00:00:46,050 –> 00:00:48,210

چیزهایی از رمزنگاری استفاده می کنند اکنون

22

00:00:48,210 –> 00:00:50,640

دو نوع کار وجود دارد که می توانید وقتی

23

00:00:50,640 –> 00:00:53,039

می خواهید چیزی را پنهان کنید مانند

24

00:00:53,039 –> 00:00:54,629

ناخوانا کردن داده ها یا چیزی شبیه

25

00:00:54,629 –> 00:00:57,180

به آن را انجام دهید تا بتوانید دو کار را انجام دهید. rst

26

00:00:57,180 –> 00:00:59,670

هش است و دومی رمزگذاری است،

27

00:00:59,670 –> 00:01:01,770

حالا یک خط بسیار نازک بین این

28

00:01:01,770 –> 00:01:04,650

دو وجود دارد، بنابراین برای من می توانید بفهمید

29

00:01:04,650 –> 00:01:06,390

که به طور خلاصه مطمئن شوید که

30

00:01:06,390 –> 00:01:09,530

رمزگذاری بیشتر در رمزهای عبور استفاده نمی شود

31

00:01:09,530 –> 00:01:11,729

و موارد فقط در صورتی است که می خواهید

32

00:01:11,729 –> 00:01:13,920

فایل را از آن منتقل کنید. شاید

33

00:01:13,920 –> 00:01:15,689

رایانه شما به رایانه دیگری که می خواهید

34

00:01:15,689 –> 00:01:18,030

فایلی ارسال کنید، از رمزگذاری استفاده می کنید، اما

35

00:01:18,030 –> 00:01:20,159

اگر می خواهید رمزهای عبور را بررسی کنید که

36

00:01:20,159 –> 00:01:22,110

آیا رمز عبور صحیح است یا نه یا اگر می

37

00:01:22,110 –> 00:01:24,540

خواهید رمزهای عبور را در سرور خود ذخیره کنید،

38

00:01:24,540 –> 00:01:27,150

بیشتر از هش استفاده می شود، مثلاً فیس بوک.

39

00:01:27,150 –> 00:01:29,130

از هش کردن استفاده می کند، اما اگر

40

00:01:29,130 –> 00:01:31,229

فایلی را از طریق جیمیل ارسال می کنید، ممکن است

41

00:01:31,229 –> 00:01:34,950

از رمزگذاری استفاده کنند، بنابراین خوب، اجازه دهید

42

00:01:34,950 –> 00:01:37,619

هش را شروع کنیم تا

43

00:01:37,619 –> 00:01:39,509

رمزگذاری را پوشش ندهیم،

44

00:01:39,509 –> 00:01:41,759

نوع رمزگذاری هش را در این

45

00:01:41,759 –> 00:01:44,130

ویدیو پوشش خواهیم داد، بنابراین کاری که می خواهیم انجام دهیم این است که

46

00:01:44,130 –> 00:01:45,930

ما قرار است از این کتابخانه استفاده کنیم و

47

00:01:45,930 –> 00:01:48,450

کتابخانه هش لیب نامیده می شود. نکته جالب

48

00:01:48,450 –> 00:01:50,040

در مورد این کتابخانه این است که

49

00:01:50,040 –> 00:01:51,750

شما نیازی به نصب

50

00:01:51,750 –> 00:01:53,729

هر چیزی که از قبل در

51

00:01:53,729 –> 00:01:56,100

پایتون 3 پلاس تعبیه شده است را ندارید. مطمئن شوید که

52

00:01:56,100 –> 00:01:58,500

از آخرین نسخه پایتون استفاده می کنید که من از آن استفاده می

53

00:01:58,500 –> 00:02:01,710

کنم من از پایتون 3.6 استفاده می کنم و همچنین

54

00:02:01,710 –> 00:02:03,299

باید در نسخه های بعدی پایتون که

55

00:02:03,299 –> 00:02:05,250

باید خوب باشند کار کند، بنابراین ابتدا

56

00:02:05,250 –> 00:02:07,640

فقط کلیپ هش را وارد می

57

00:02:07,640 –> 00:02:08,750

کنیم و تازه می رویم. برای ایجاد یک متغیر،

58

00:02:08,750 –> 00:02:11,090

اجازه دهید آن را gripped بنامیم و سپس در داخل

59

00:02:11,090 –> 00:02:12,950

آن، فقط Hashlib dot md5 را فراخوانی می کنیم،

60

00:02:12,950 –> 00:02:18,190

بنابراین md5 فقط یک نوع

61

00:02:18,190 –> 00:02:20,890

الگوریتم هش است، MD مخفف پیام

62

00:02:20,890 –> 00:02:23,780

digest است و v دفتر نسخه است

63

00:02:23,780 –> 00:02:26,000

به طور مشابه این MD 4 و موارد دیگر اما md5.

64

00:02:26,000 –> 00:02:28,820

جدیدترین مورد است و بنابراین ما

65

00:02:28,820 –> 00:02:32,240

از الگوریتم هش md5 استفاده می کنیم، می خو

66

00:02:32,240 –> 00:02:34,670

هیم به سراغ نوع دیگری از الگوریتم های هش برویم و ا

67

00:02:34,670 –> 00:02:36,860

واع الگوریتم های هش کم

68

00:02:36,860 –> 00:02:38,720

ر نیز می خو

69

00:02:38,720 –> 00:02:41,239

هیم ببینیم که کدام نوع الگوریتم های هش نی

70

00:02:41,239 –> 00:02:43,040

در دسترس هستند. ای

71

00:02:43,040 –> 00:02:45,590

مفسر پایتون مفسر نسخه پایتون است

72

00:02:45,590 –> 00:02:48,170

که پایتون 3.6 است، بنابراین ما میخواهیم

73

00:02:48,170 –> 00:02:50,510

ببینیم که و چیزی که من اینجا مینویسم،

74

00:02:50,510 –> 00:02:51,980

لازم نیست آن را در PyCharm

75

00:02:51,980 –> 00:02:53,630

بنویسید، فقط میتوانید در هر کامپایلر پایتونی بنویسید

76

00:02:53,630 –> 00:02:55,910

که فقط یک تایپیکا میخواهید.

77

00:02:55,910 –> 00:02:58,700

مفسر پایتون نیز این کار را انجام میدهد،

78

00:02:58,700 –> 00:03:00,950

ما این هش lab dot md5 را ایجاد

79

00:03:00,950 –> 00:03:02,690

کردهایم و آن را در این متغیر

80

00:03:02,690 –> 00:03:05,209

کریپت ذخیره میکنیم. دومین مورد این است که

81

00:03:05,209 –> 00:03:06,950

به رشتهای نیاز دارد که میخواهید

82

00:03:06,950 –> 00:03:08,690

تبدیل کنید، بنابراین ما فقط میخواهیم

83

00:03:08,690 –> 00:03:12,530

اسکریپت نقطه را بنویسیم. به روز رسانی کنید و سپس در داخل

84

00:03:12,530 –> 00:03:13,820

آن فقط رشته ای را

85

00:03:13,820 –> 00:03:16,519

که می خواهیم هش یا رمزگذاری کنیم بنویسیم، بنابراین ما

86

00:03:16,519 –> 00:03:19,090

فقط می خواهیم سلام را در اینجا بنویسیم و

87

00:03:19,090 –> 00:03:21,410

بعد از آن بسیار آسان است ما فقط می

88

00:03:21,410 –> 00:03:26,530

خواهیم خلاصه هگزا نقطه رمز را چاپ کنیم

89

00:03:26,530 –> 00:03:29,030

و این بسیار زیباست.

90

00:03:29,030 –> 00:03:31,489

بنابراین، کاری که hex digest انجام می دهد

91

00:03:31,489 –> 00:03:35,900

این است که این نوع hello را به md5 واقعی

92

00:03:35,900 –> 00:03:37,940

تبدیل می کند و سپس به یک فرم هگز تبدیل می شود و

93

00:03:37,940 –> 00:03:40,670

سپس ما فقط آن را چاپ می کنیم تا

94

00:03:40,670 –> 00:03:42,350

کار نکند، یک خطا برای ما ایجاد می کند،

95

00:03:42,350 –> 00:03:43,940

فقط می خواهم به شما بگویم

96

00:03:43,940 –> 00:03:46,250

همانطور که می بینید از قبل یک خطایی ایجاد

97

00:03:46,250 –> 00:03:48,650

می کند که می گوید اشیاء یونیکد باید

98

00:03:48,650 –> 00:03:51,170

قبل از هش کدگذاری شوند، بنابراین کاری که ما می خواهیم

99

00:03:51,170 –> 00:03:52,519

انجام دهیم، فقط می خواهیم این

100

00:03:52,519 –> 00:03:54,799

کاراکتر B را در اینجا اضافه کنیم، اما مطمئن شوید که

101

00:03:54,799 –> 00:03:57,019

این یک رشته واقعی نیست.

102

00:03:57,019 –> 00:03:58,730

تبدیل شدن به رشته را به

103

00:03:58,730 –> 00:04:01,730

شکل بایتی تبدیل کنید، بنابراین این

104

00:04:01,730 –> 00:04:03,530

به بایت تبدیل می شود و اکنون می تواند آن را

105

00:04:03,530 –> 00:04:07,940

به الگوریتم md5 تبدیل کند، بنابراین الگوریتم md5

106

00:04:07,940 –> 00:04:10,940

هش نه md5، بنابراین بیایید روی play کلیک کنیم

107

00:04:10,940 –> 00:04:13,910

و اکنون می توانید ببینید که

108

00:04:13,910 –> 00:04:17,660

این چیز هش را به ما داده است که رمزگذاری شده و

109

00:04:17,660 –> 00:04:20,060

سپس می توان از آن به عنوان راهی برای ارسال

110

00:04:20,060 –> 00:04:21,349

رمزهای عبور و موارد

111

00:04:21,349 –> 00:04:23,689

دیگر استفاده کرد، بنابراین به جای رمز عبور واقعی، به

112

00:04:23,689 –> 00:04:25,639

عنوان مثال، اگر دارید

113

00:04:25,639 –> 00:04:27,469

به جای ارسال سلام، یک سرویس رمز عبور ایجاد

114

00:04:27,469 –> 00:04:30,159

می کردیم، در واقع این

115

00:04:30,159 –> 00:04:33,409

هش رمزگذاری شده md5 را ارسال می کند، بنابراین انواع دیگری نیز وجود دارد.

116

00:04:33,409 –> 00:04:36,050

از هش رمزگذاری شده و فرض کنید

117

00:04:36,050 –> 00:04:37,879

میخواهیم اندازه این

118

00:04:37,879 –> 00:04:40,460

هش رمزگذاری شده را پیدا کنیم، بنابراین کاری که میتوانیم انجام دهیم این است

119

00:04:40,460 –> 00:04:45,770

که فقط میتوانیم نقطه رمزگذاری شده را چاپ کنیم، فکر

120

00:04:45,770 –> 00:04:48,919

میکنم اندازه زیرخط هضم چیزی

121

00:04:48,919 –> 00:04:51,379

شبیه به آن بود و میتوانیم روی پخش کلیک کنیم تا

122

00:04:51,379 –> 00:04:54,500

این اندازه از این چیز در واقع 16

123

00:04:54,500 –> 00:04:57,620

کاراکتر است، بنابراین اکنون 16 کاراکتر را چاپ می کند،

124

00:04:57,620 –> 00:04:59,569

اگر بخواهیم آن را به

125

00:04:59,569 –> 00:05:04,069

چیزی شبیه sha sha تبدیل کنیم، فرض کنید 256

126

00:05:04,069 –> 00:05:05,449

که یک الگوریتم هش بسیار رایج

127

00:05:05,449 –> 00:05:07,430

است، بنابراین بیایید روی play کلیک کنیم و

128

00:05:07,430 –> 00:05:10,610

نوع آن را پیدا کنیم. از هش آن به ما می دهد،

129

00:05:10,610 –> 00:05:13,039

بنابراین یک رشته هش الگوریتم هش 32 کاراکتری به ما می دهد،

130

00:05:13,039 –> 00:05:16,490

بنابراین اکنون می توانیم از

131

00:05:16,490 –> 00:05:19,029

این یکی استفاده کنیم، بنابراین بیایید دریابیم که واقعاً چه نوع

132

00:05:19,029 –> 00:05:21,740

هش در داخل پایتون

133

00:05:21,740 –> 00:05:25,400

3.6 وجود دارد تا بتوانیم

134

00:05:25,400 –> 00:05:27,560

آن را در اینجا چاپ کنیم. شما فقط می توانید

135

00:05:27,560 –> 00:05:30,529

الگوریتم های نقطه هش لغزش

136

00:05:30,529 –> 00:05:32,629

موجود را چاپ کنید و سپس ما فقط می توانیم روی پخش کلیک کنیم

137

00:05:32,629 –> 00:05:35,270

و همانطور که می بینید

138

00:05:35,270 –> 00:05:38,000

الگوریتم های جالب زیادی وجود دارد فقط در داخل این

139

00:05:38,000 –> 00:05:40,039

الگوریتمی است که شما از md5 استفاده می کنید متاسفم

140

00:05:40,039 –> 00:05:41,750

این همان چیزی است که ما از md5 استفاده می کنیم. و

141

00:05:41,750 –> 00:05:44,870

سپس این sha-256 است، بنابراین همانطور که می

142

00:05:44,870 –> 00:05:46,699

بینید تعداد زیادی DSA وجود دارد، بسیار

143

00:05:46,699 –> 00:05:49,069

جالب است، به عنوان یک تعقیب و گریز، همچنین

144

00:05:49,069 –> 00:05:52,310

چیزهای جالب بسیاری در اینجا بسیار جالب است، بنابراین، اما

145

00:05:52,310 –> 00:05:54,050

مشکل این نوع سلول های الگوریتم قدیمی

146

00:05:54,050 –> 00:05:56,089

برای مثال بیایید بگوییم ما md5 را کاملاً تایپ می کنیم،

147

00:05:56,089 –> 00:05:58,789

بنابراین مشکل این

148

00:05:58,789 –> 00:06:00,620

نوع الگوریتم این است که می توان آن را

149

00:06:00,620 –> 00:06:02,779

brute اجباری کرد، بنابراین می توان آن را مهندسی معکوس کرد

150

00:06:02,779 –> 00:06:05,839

و آنقدرها هم ایمن

151

00:06:05,839 –> 00:06:07,639

نیست، زیرا برش می تواند بوت شود، بنابراین برای

152

00:06:07,639 –> 00:06:09,469

مثال اجازه دهید این مثال را

153

00:06:09,469 –> 00:06:11,659

دنبال کنیم و بیایید در واقع

154

00:06:11,659 –> 00:06:14,919

همه چیز را حذف کنید در غیر این صورت، از اینجا روی play کلیک کنید

155

00:06:14,919 –> 00:06:18,830

تا رمز رمزگشایی رمزگشایی شود یا

156

00:06:18,830 –> 00:06:21,169

ببخشید هش رمزگشایی نیست.

157

00:06:21,169 –> 00:06:23,900

158

00:06:23,900 –> 00:06:25,909

159

00:06:25,909 –> 00:06:28,819

160

00:06:28,819 –> 00:06:32,060

ما

161

00:06:32,060 –> 00:06:34,490

هر کلمه در فرهنگ لغت را به md5 تبدیل می کنیم

162

00:06:34,490 –> 00:06:36,889

و سپس md5 هر

163

00:06:36,889 –> 00:06:39,919

کلمه در فرهنگ لغت را با این md5 که به دست آورده ایم مقایسه می کنیم

164

00:06:39,919 –> 00:06:42,889

و هر زمان که ما فقط

165

00:06:42,889 –> 00:06:45,080

جستجو می کنیم آن را

166

00:06:45,080 –> 00:06:47,240

با دیکشنری مقایسه می کنیم و

167

00:06:47,240 –> 00:06:49,400

به سلام می رسد. یک مقدار واقعی به ما می دهد

168

00:06:49,400 –> 00:06:51,650

و به این ترتیب md5

169

00:06:51,650 –> 00:06:54,050

می تواند شکسته شود، برای مثال ما

170

00:06:54,050 –> 00:06:56,509

فقط می خواهیم به گوگل برویم و

171

00:06:56,509 –> 00:06:59,449

فقط می خواهیم md5 md5 را تایپ کنیم، شاید

172

00:06:59,449 –> 00:07:04,190

رمزگشایی شود نه md4 md5 decrypt و بیایید

173

00:07:04,190 –> 00:07:05,720

به این برویم. اولی که قبلاً

174

00:07:05,720 –> 00:07:07,310

به گذشته رفتهام، اجازه دهید به این مورد

175

00:07:07,310 –> 00:07:09,800

اول برویم و اکنون میتوانیم

176

00:07:09,800 –> 00:07:12,199

این هش را که در

177

00:07:12,199 –> 00:07:14,810

داخل این سرویس رمزگشایی رمزگذاری شده md5 گرفتهایم جایگذاری کنیم،

178

00:07:14,810 –> 00:07:16,819

بنابراین میتوانیم روی رمزگشایی کلیک کنیم

179

00:07:16,819 –> 00:07:20,960

و خوب اینجا را ببینید. پیدا شد

180

00:07:20,960 –> 00:07:24,169

خیلی سریع آن را منتشر می کند و می گوید

181

00:07:24,169 –> 00:07:29,150

hello و این همان هش است، بنابراین NT 5

182

00:07:29,150 –> 00:07:30,770

دیگر همانطور که می بینید راهی ایمن برای ذخیره رمزهای عبور در نظر گرفته نمی شود،

183

00:07:30,770 –> 00:07:34,430

بنابراین بله، اما

184

00:07:34,430 –> 00:07:36,169

اگر اینطور باشد، برای مثال اگر

185

00:07:36,169 –> 00:07:38,080

چیزی بسیار بسیار پیچیده را تایپ می کنید، بیایید

186

00:07:38,080 –> 00:07:40,759

بیایید این را بگوییم خوب و بیایید در

187

00:07:40,759 –> 00:07:44,000

واقع md5 این مورد را محاسبه کنیم،

188

00:07:44,000 –> 00:07:46,190

بنابراین یافتن جستجوی معکوس md5 بسیار دشوار است

189

00:07:46,190 –> 00:07:48,050

زیرا این

190

00:07:48,050 –> 0

![فیلم آموزشی: [2.83] آموزش Blender: برنامه نویسی پایتون با ریاضی، قسمت 1 با زیرنویس فارسی](http://s1.program98.com/learn/wp-content/uploads/upyt/pdN1-B69HVkimage2.jpg)