در این مطلب، ویدئو تجزیه و تحلیل باج افزار – دیکامپایل باج افزار پایتون با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:15:53

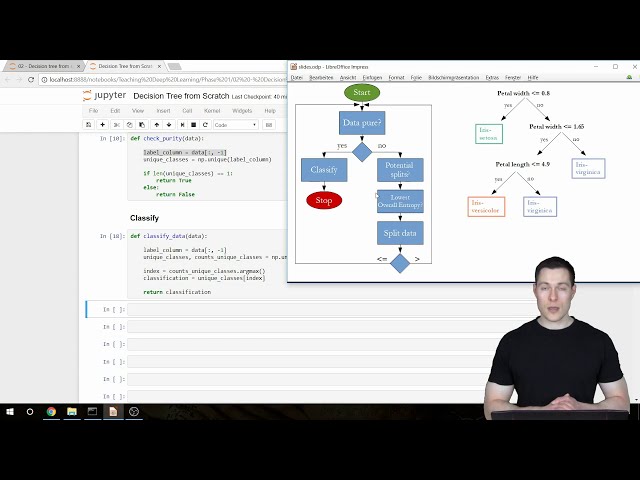

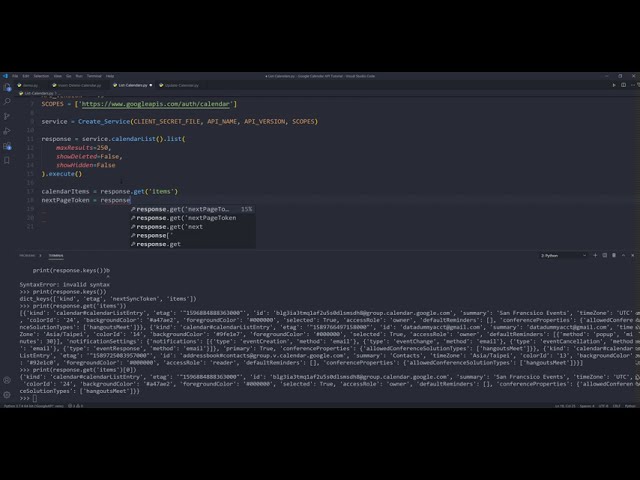

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,030 –> 00:00:02,070

سلام به همه، نام من مایکل است و

2

00:00:02,070 –> 00:00:03,090

امروز میخواهیم نگاهی به باجافزاری بیندازیم،

3

00:00:03,090 –> 00:00:05,100

اکنون نمونه امروز یک

4

00:00:05,100 –> 00:00:06,810

باجافزار است که در ابتدا در پایتون نوشته شده بود

5

00:00:06,810 –> 00:00:10,320

و سپس برخی از برنامهها وجود دارند

6

00:00:10,320 –> 00:00:12,630

که میتوانید از آنها برای تبدیل

7

00:00:12,630 –> 00:00:15,630

یک اسکریپت پایتون و کامپایل آن به یک اسکریپت استفاده کنید.

8

00:00:15,630 –> 00:00:19,350

قابل اجرا به این ترتیب، در این مورد

9

00:00:19,350 –> 00:00:20,609

قربانی نیازی به نصب پایتون ندارد،

10

00:00:20,609 –> 00:00:23,130

بنابراین بیایید نگاهی به این موضوع

11

00:00:23,130 –> 00:00:26,519

در detected easy بیندازیم و در اینجا خواهیم دید که

12

00:00:26,519 –> 00:00:28,080

می گوید کامپایلر ممکن است

13

00:00:28,080 –> 00:00:29,460

مانند mingw بوده باشد

14

00:00:29,460 –> 00:00:33,120

و یک آرشیو z lib پیدا می کند.

15

00:00:33,120 –> 00:00:36,719

که در نحوه عملکرد پردازش PI به exe منطقی است،

16

00:00:36,719 –> 00:00:39,510

به نوعی

17

00:00:39,510 –> 00:00:43,800

اسکریپت ها را با یک مفسر پایتون کامپایل می کند و

18

00:00:43,800 –> 00:00:45,120

سپس تمام کتابخانه ها و همه چیز

19

00:00:45,120 –> 00:00:46,800

با هم بسته بندی می شوند، بنابراین خواهیم دید که

20

00:00:46,800 –> 00:00:49,590

آنتروپی بسیار نزدیک به 8 است، بنابراین

21

00:00:49,590 –> 00:00:52,020

بسته بندی می شود که این کار را انجام می دهد. نحوه عملکرد آن منطقی است،

22

00:00:52,020 –> 00:00:54,870

بنابراین بیایید نگاهی به این موضوع

23

00:00:54,870 –> 00:00:58,079

در یک ویرایشگر متن بیندازیم و من

24

00:00:58,079 –> 00:01:00,390

به پایین فایل می روم و شما

25

00:01:00,390 –> 00:01:02,480

همچنین می توانید از رشته هایی از

26

00:01:02,480 –> 00:01:05,760

برنامه تحلیل دیگری استفاده کنید، اما می توانیم ببینیم که یک مرجع وجود دارد.

27

00:01:05,760 –> 00:01:09,270

e به Python 27 DLL بنابراین

28

00:01:09,270 –> 00:01:11,490

معمولاً یا احتمالاً از Python

29

00:01:11,490 –> 00:01:16,500

2.7 استفاده می کند، ما تعداد زیادی فایل PI D را می بینیم که

30

00:01:16,500 –> 00:01:20,970

شبیه پایتون کامپایل شده است، ما در

31

00:01:20,970 –> 00:01:23,520

اینجا نام کلاس های زیادی برای رمزگذاری z داریم، ما

32

00:01:23,520 –> 00:01:28,729

پایتون pi pi بسیاری از Pi و Python داریم

33

00:01:28,729 –> 00:01:31,530

بنابراین این احتمالاً به

34

00:01:31,530 –> 00:01:34,619

پایتون مربوط می شود، بنابراین من می خواهم از چند

35

00:01:34,619 –> 00:01:36,810

اسکریپت در اینجا استفاده کنم که یکی از آنها pi inst extract door نامیده می شود

36

00:01:36,810 –> 00:01:39,780

و ما ادامه می دهیم

37

00:01:39,780 –> 00:01:42,119

و یک خط فرمان را اکنون در این

38

00:01:42,119 –> 00:01:45,720

سیستمی که قبلاً ساخته ام باز می کنیم. Python را گرفتم و

39

00:01:45,720 –> 00:01:47,880

من آن را قبلاً در

40

00:01:47,880 –> 00:01:50,720

متغیرهای محیطی دارم، بنابراین می توانم پایتون را اجرا کنم،

41

00:01:50,720 –> 00:01:54,360

بنابراین ما به جلو برویم و pi را

42

00:01:54,360 –> 00:01:58,320

با نمونه خود در Extract درب اجرا کنیم و من

43

00:01:58,320 –> 00:02:00,060

در واقع خروجی این را لوله می

44

00:02:00,060 –> 00:02:02,780

کنم زیرا کاملاً به بیرون می ریزد. کمی

45

00:02:02,780 –> 00:02:05,640

که ممکن است چیزی را از دست بدهیم در واقع

46

00:02:05,640 –> 00:02:07,950

از بافر خط فرمان سرریز میکند،

47

00:02:07,950 –> 00:02:09,318

بنابراین نمیتوانید کل مطلب را بخوانید،

48

00:02:09,318 –> 00:02:11,730

بنابراین در اینجا خواهیم دید که

49

00:02:11,730 –> 00:02:13,300

تأیید میکند که این

50

00:02:13,300 –> 00:02:15,070

برش با نصب کننده pi

51

00:02:15,070 –> 00:02:19,110

نسخه 2.1 به همراه پایتون نسخه 2.7 ایجاد شده است.

52

00:02:19,110 –> 00:02:23,170

یک بایگانی c پیدا کرد که از علامت z lib استفاده می کند

53

00:02:23,170 –> 00:02:26,470

ما دیدیم و

54

00:02:26,470 –> 00:02:30,670

تعداد زیادی بایگانی py z وجود دارد، بنابراین متوجه خواهیم

55

00:02:30,670 –> 00:02:33,730

شد که 51 فایل در آنجا وجود دارد، 350 فایل در

56

00:02:33,730 –> 00:02:37,810

آنجا وجود دارد، اکنون خواهیم دید که در این مورد

57

00:02:37,810 –> 00:02:41,230

58

00:02:41,230 –> 00:02:43,150

تقریباً تمام این فایل ها از حالت فشرده خارج نشدند و می گوید احتمالاً

59

00:02:43,150 –> 00:02:46,030

رمزگذاری شده است. بنابراین یک لایه اضافی وجود دارد که

60

00:02:46,030 –> 00:02:48,520

ما باید از آن عبور کنیم

61

00:02:48,520 –> 00:02:52,660

، بایگانی را با موفقیت استخراج کرد، اکنون

62

00:02:52,660 –> 00:02:54,880

می توانید از یک دیکامپایلر در فایل py c

63

00:02:54,880 –> 00:02:56,590

استفاده کنید، بنابراین این پوشه ای است که

64

00:02:56,590 –> 00:02:59,770

برای ما استخراج کرده است، ما می توانیم برخی از

65

00:02:59,770 –> 00:03:02,280

دارایی ها را در اینجا ببینیم، بنابراین ما خواهیم داشت. یک نماد

66

00:03:02,280 –> 00:03:09,670

قفل قفل بیت مپ آرم بیت کوین خوب است،

67

00:03:09,670 –> 00:03:12,220

بنابراین فقط تعدادی dll دیگ بخار وجود دارد و از این

68

00:03:12,220 –> 00:03:15,040

قبیل می توانیم به pi استخراج شده

69

00:03:15,040 –> 00:03:16,720

در اینجا نگاه کنیم، بنابراین این چیزی است که استخراج می شود و

70

00:03:16,720 –> 00:03:20,770

این فایل های رمزگذاری شده pyc هستند، به

71

00:03:20,770 –> 00:03:22,150

عنوان مثال، اگر به ویرایشگر hex نگاهی بیندازیم

72

00:03:22,150 –> 00:03:27,000

این است به وضوح رمزگذاری شده است، بنابراین

73

00:03:27,000 –> 00:03:29,890

یکی از ترفندهایی که می توانید با آن استفاده کنید این است که

74

00:03:29,890 –> 00:03:34,080

در واقع رمزگذاری متقارن است

75

00:03:34,080 –> 00:03:37,750

و نوعی راه آسان برای رمزگشایی

76

00:03:37,750 –> 00:03:41,670

در این وجود دارد، این فایل کلید رمزنگاری

77

00:03:41,670 –> 00:03:44,650

مانند یک مد برای نصب کننده PI است

78

00:03:44,650 –> 00:03:47,500

و خواهیم دید چیزی شبیه به یک مسیر ساخت

79

00:03:47,500 –> 00:03:50,620

و کلید رمزنگاری وجود دارد که اکنون آنچه را که من پیدا کردم، در واقع

80

00:03:50,620 –> 00:03:53,670

دیدن آن در یک ویرایشگر متن از تجربه آسانتر است،

81

00:03:53,670 –> 00:03:56,350

82

00:03:56,350 –> 00:03:58,690

اگر جادوی فایل را تغییر دهید

83

00:03:58,690 –> 00:04:01,030

و از کامپایلر D استفاده کنید و بتوانید آن

84

00:04:01,030 –> 00:04:03,010

را بچرخانید، نمیتوانید آن را کامپایل کنید. این به منبع پایتون برمی گردد،

85

00:04:03,010 –> 00:04:05,770

اما طبق تجربه تقریباً

86

00:04:05,770 –> 00:04:08,890

این رشته در اینجا و به دنبال آن یک

87

00:04:08,890 –> 00:04:13,720

N کلیدی است به استثنای N. من دقیقاً به

88

00:04:13,720 –> 00:04:15,790

خاطر ندارم که N

89

00:04:15,790 –> 00:04:18,010

برای چیست اما در واقع این کلید ما برای

90

00:04:18,010 –> 00:04:21,040

رمزگشایی این فایل های کامپایل شده یا

91

00:04:21,040 –> 00:04:24,400

فایل های کامپایل شده D پس بیایید به خط فرمان خود برگردیم در

92

00:04:24,400 –> 00:04:26,200

اینجا ما از پایتون استفاده

93

00:04:26,200 –> 00:04:27,580

94

00:04:27,580 –> 00:04:30,370

می کنیم. من از رمزگشایی PI استفاده می کنم، فقط

95

00:04:30,370 –> 00:04:32,530

ببینیم که آرگومان های آن چیست، بنابراین

96

00:04:32,530 –> 00:04:34,390

دایرکتوری که

97

00:04:34,390 –> 00:04:37,570

قرار است استخراج شود را بپذیرد. پوشه و

98

00:04:37,570 –> 00:04:43,240

سپس کلید ما و رمزگشایی

99

00:04:43,240 –> 00:04:45,460

همه آن فایلها میرود و اکنون خواهید دید که

100

00:04:45,460 –> 00:04:49,000

برای هر کدام از این فایلها یک py وجود دارد که

101

00:04:49,000 –> 00:04:51,160

میتوانیم به ویرایشگر متن نگاهی بیندازیم و

102

00:04:51,160 –> 00:04:55,360

بیشتر شبیه کد است، اما

103

00:04:55,360 –> 00:04:58,000

هنوز تعداد زیادی فایل وجود دارد. نوعی بایت زباله و از

104

00:04:58,000 –> 00:05:00,360

این قبیل bu اکنون خواناتر

105

00:05:00,360 –> 00:05:05,080

به نظر می رسد، بنابراین اکنون می توانیم در واقع با این py استفاده کنیم،

106

00:05:05,080 –> 00:05:08,740

ببینید این فایل های پایتون کامپایل شده هستند، ما

107

00:05:08,740 –> 00:05:11,980

می توانیم از کامپایلر تبلیغاتی استفاده کنیم، بنابراین من می خواهم از

108

00:05:11,980 –> 00:05:16,000

Python آسان تبدیل به کامپایلر D استفاده

109

00:05:16,000 –> 00:05:21,540

110

00:05:21,540 –> 00:05:24,520

کنیم. دوباره پوشه استخراج شده py z خود را انتخاب می

111

00:05:24,520 –> 00:05:27,970

کنیم و آن را رها می کنیم.

112

00:05:27,970 –> 00:05:31,510

113

00:05:31,510 –> 00:05:33,520

114

00:05:33,520 –> 00:05:36,190

115

00:05:36,190 –> 00:05:40,090

116

00:05:40,090 –> 00:05:42,370

نسخه رمزگذاری شده ما یک

117

00:05:42,370 –> 00:05:45,570

نسخه کامپایل شده داریم و نسخه کامپایل تبلیغاتی داریم،

118

00:05:45,570 –> 00:05:49,419

پس بیایید ادامه دهیم و می

119

00:05:49,419 –> 00:05:51,870

توانیم به این موضوع در ویرایشگر متن نگاهی بیندازیم و در

120

00:05:51,870 –> 00:05:54,160

آنجا خواهیم دید که

121

00:05:54,160 –> 00:05:58,960

این شبیه کد پایتون است، بنابراین بیایید

122

00:05:58,960 –> 00:06:00,430

جلوتر برویم و بفهمیم کاری که این

123

00:06:00,430 –> 00:06:02,590

باجافزار اکنون انجام میدهد، اکثر این

124

00:06:02,590 –> 00:06:05,530

فایلها تقریباً خواهند بود، همانطور که

125

00:06:05,530 –> 00:06:08,950

میبینید مانند کتابخانهها، ما چیزهای XML

126

00:06:08,950 –> 00:06:10,960

داریم، ما این WX را داریم که فکر میکنم مانند یک

127

00:06:10,960 –> 00:06:15,460

کتابخانه رابط کاربری گرافیکی است، ما مقداری

128

00:06:15,460 –> 00:06:18,280

کد boilerplate داریم، ما در قسمتهای بالاتر، مقداری

129

00:06:18,280 –> 00:06:21,600

کریپتو داریم. و کد نویسی

130

00:06:21,720 –> 00:06:23,830

تا بتونم کی به ما اشاره

131

00:06:23,830 –> 00:06:27,550

کنید که این بدافزار حداقل از چه چیزی ممکن است استفاده کند،

132

00:06:27,550 –> 00:06:32,200

اما چیزی که ما به آن علاقه مندیم

133

00:06:32,200 –> 00:06:35,289

نقطه اجرا است، بنابراین می توانیم اکنون شروع کنیم

134

00:06:35,289 –> 00:06:38,320

صادقانه بگویم که این کمی مشکل است، من

135

00:06:38,320 –> 00:06:40,479

راه مطمئنی برای

136

00:06:40,479 –> 00:06:42,400

کشف آن پیدا نکردم.

137

00:06:42,400 –> 00:06:43,900

اگر

138

00:06:43,900 –> 00:06:45,719

کسی نکاتی در این مورد دارد، کدام یک از این فایل ها در واقع نقطه شروع است، لطفاً نظر بدهد،

139

00:06:45,719 –> 00:06:48,249

این یک نوع آزمایش و خطا است در برخی

140

00:06:48,249 –> 00:06:52,659

موارد، گاهی اوقات اگر رمزگذاری نشده باشد، می

141

00:06:52,659 –> 00:06:56,259

دانم که PI ما در شش تراکتور

142

00:06:56,259 –> 00:06:58,539

گاهی اوقات شروع احتمالی را به شما می گوید

143

00:06:58,539 –> 00:07:00,400

نکته اما از آنجایی که رمزگذاری شده بود، به

144

00:07:00,400 –> 00:07:04,270

تنهایی نمیتوانست آن را بفهمد، اما در

145

00:07:04,270 –> 00:07:06,460

این مورد تقریباً من فقط میخواهم

146

00:07:06,460 –> 00:07:08,620

دستهای از اینها را بگیرم که به

147

00:07:08,620 –> 00:07:10,479

نظر میرسند شاید کتابخانه نیستند یا

148

00:07:10,479 –> 00:07:11,710

شاید یک کتابخانه نیست. شنیده ام

149

00:07:11,710 –> 00:07:13,060

و سپس در یک ویرایشگر متن به آن نگاه خواهم کرد،

150

00:07:13,060 –> 00:07:15,580

اما در این مورد ما در

151

00:07:15,580 –> 00:07:19,509

واقع یک فایل اصلی داریم و در این مورد

152

00:07:19,509 –> 00:07:21,580

یک مانیفست وجود دارد که با آن مطابقت دارد، بنابراین شاید

153

00:07:21,580 –> 00:07:24,909

این هم یک اشاره باشد، اما در

154

00:07:24,909 –> 00:07:26,469

تجربه من اینطور نیست. اگر کسی پیشنهادی دارد، همیشه به همین شکل مطابقت

155

00:07:26,469 –> 00:07:28,449

دارد که گفتم

156

00:07:28,449 –> 00:07:30,249

ns لطفاً آنها را در

157

00:07:30,249 –> 00:07:32,349

نظرات