در این مطلب، ویدئو ایجاد یک تروجان کامپیوتری در پایتون | پایتون برای پروژه امنیت سایبری 3 با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:17:38

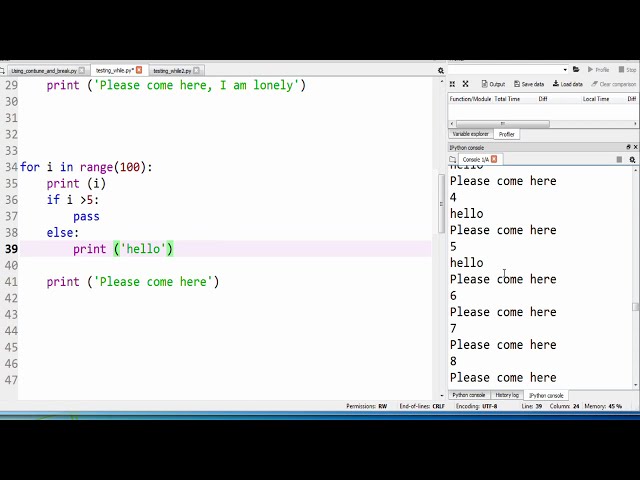

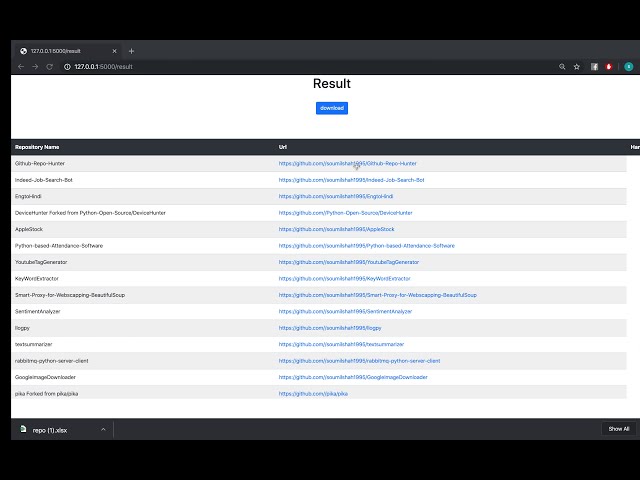

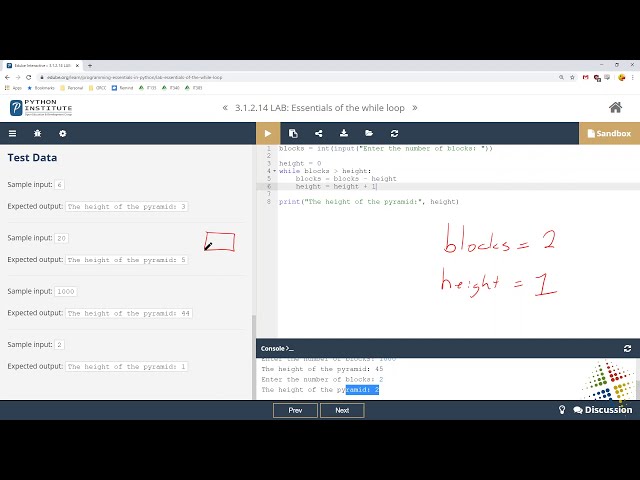

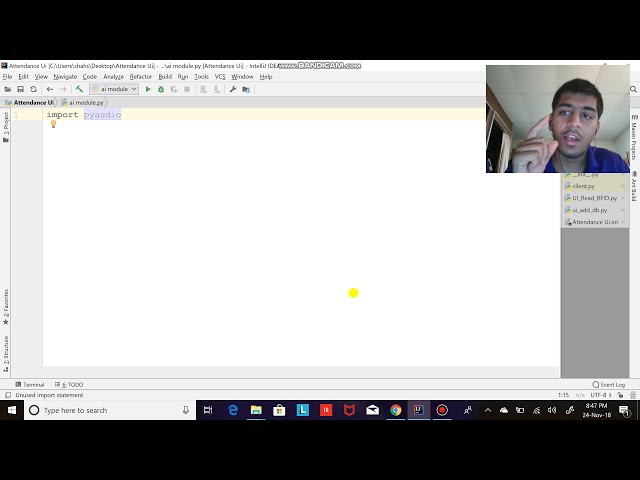

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,030 –> 00:00:03,330

به آخرین قسمت از پروژه Capstone خوش آمدید

2

00:00:03,330 –> 00:00:06,000

که خلاصه ای از

3

00:00:06,000 –> 00:00:08,429

سه سطح است که در نهایت پشت سر من هستند

4

00:00:08,429 –> 00:00:09,900

و دو پروژه پشت سر من

5

00:00:09,900 –> 00:00:12,950

در پروژه کامل Python برای امنیت سایبری

6

00:00:12,950 –> 00:00:15,210

این عنوان طولانی است در قسمت امروز،

7

00:00:15,210 –> 00:00:17,880

قسمت آخری که من

8

00:00:17,880 –> 00:00:20,789

شرح و مستند خواهم کرد. روند من در

9

00:00:20,789 –> 00:00:23,789

مورد نحوه ایجاد این تروجان اگر شما دوستان

10

00:00:23,789 –> 00:00:27,420

خلاصه اولیه را نمی دانید پروژه من 3

11

00:00:27,420 –> 00:00:31,349

این است که یک تروجان ایجاد کنم که در آن یک

12

00:00:31,349 –> 00:00:33,989

بازی در قسمت جلوی

13

00:00:33,989 –> 00:00:35,670

نرم افزار به ظاهر بی ضرر و در قسمت پشتی

14

00:00:35,670 –> 00:00:38,340

آن وجود دارد که چیزی در آن وجود دارد که

15

00:00:38,340 –> 00:00:40,170

قرار است اگر قسمتهای قبلی را ندیدهاید، یک کیلاگر برای

16

00:00:40,170 –> 00:00:43,050

من باشید، من

17

00:00:43,050 –> 00:00:45,120

یک پیوند در کارتها میگذارم، ادامه دهید و

18

00:00:45,120 –> 00:00:46,500

فقط آنها را بررسی کنید، بنابراین اولین قدمی

19

00:00:46,500 –> 00:00:49,980

که میخواهم انجام دهم این است که

20

00:00:49,980 –> 00:00:53,010

خلاصهای از یک قاب سیمی را مستند کنم. من دوست دارم

21

00:00:53,010 –> 00:00:55,890

این پروژه را ببینم که در حال انجام است و من

22

00:00:55,890 –> 00:00:57,930

طرح کلی کارهایی هستم که

23

00:00:57,930 –> 00:01:00,840

از طریق این وایرفریم انجام خواهم داد، این فقط یک

24

00:01:00,840 –> 00:01:04,739

چارچوب یا یک الگو برای پروژه کلی من ارائه می دهد،

25

00:01:04,739 –> 00:01:06,420

بنابراین بیایید ادامه دهیم و این کار را انجام دهیم

26

00:01:06,420 –> 00:01:08,850

و من به شما نشان خواهم داد که چه چیزی

27

00:01:08,850 –> 00:01:12,180

من به شما نشان خواهم داد که چگونه شما را پرتاب

28

00:01:12,180 –> 00:01:13,860

می کنید

29

00:01:13,860 –> 00:01:16,860

، من وایرفریم خود را در اینجا دارم، پس بیایید

30

00:01:16,860 –> 00:01:18,210

جلو برویم و به این مستند نگاه کنیم

31

00:01:18,210 –> 00:01:20,310

که چگونه می توانم به این

32

00:01:20,310 –> 00:01:22,380

مشکل حمله کنم، یادآوری می کند که یک تروجان یک

33

00:01:22,380 –> 00:01:24,570

نرم افزار به ظاهر بی ضرر است. که هیچ

34

00:01:24,570 –> 00:01:25,890

کاری انجام نمی دهد و فقط عملکردی را انجام می دهد

35

00:01:25,890 –> 00:01:28,140

که قصد انجام آن را داشت

36

00:01:28,140 –> 00:01:30,869

در قسمت پشتی،

37

00:01:30,869 –> 00:01:33,270

یک مهاجم وجود دارد که یا

38

00:01:33,270 –> 00:01:35,520

در اتصال در پشتی ایجاد کرده است و ما می توانیم

39

00:01:35,520 –> 00:01:38,400

نرم افزارهای مخرب دیگری

40

00:01:38,400 –> 00:01:40,439

را در رایانه شما پیاده سازی کنیم. قسمت

41

00:01:40,439 –> 00:01:42,450

جلویی عقب را تعریف کردم بنابراین قسمت جلویی این است که

42

00:01:42,450 –> 00:01:44,399

من این نرم افزار به ظاهر بی ضرر را دارم

43

00:01:44,399 –> 00:01:46,200

و این یک بازی خواهد بود که

44

00:01:46,200 –> 00:01:49,110

من در بازی PI توسعه خواهم داد، بنابراین

45

00:01:49,110 –> 00:01:51,689

اکنون ما نسخه پشتی را داریم و اینجاست

46

00:01:51,689 –> 00:01:54,810

که این نرمافزار مخربی

47

00:01:54,810 –> 00:01:56,610

برای من وارد میشود، این فقط یک

48

00:01:56,610 –> 00:01:58,439

کلید نویس کوچک است که من در پروژه 2 توسعه

49

00:01:58,439 –> 00:01:59,880

دادم، میخواهم این key logger را

50

00:01:59,880 –> 00:02:02,490

در بازی PI پیادهسازی کنم، لازم نیست

51

00:02:02,490 –> 00:02:04,140

این برنامه را ایجاد کنم، فقط میخواهم آن را

52

00:02:04,140 –> 00:02:06,210

پیادهسازی کنم یکی که من در روابط عمومی استفاده کردم oject 2 بنابراین

53

00:02:06,210 –> 00:02:07,979

اکنون ما اتصال را داریم و

54

00:02:07,979 –> 00:02:09,479

اتصال واقعاً به

55

00:02:09,479 –> 00:02:11,400

این صورت انجام می شود ، اساساً

56

00:02:11,400 –> 00:02:13,319

این بازی را در فیس بوک بارگیری می کنیم ،

57

00:02:13,319 –> 00:02:15,180

این شبیه یک سناریوی ساختگی است که می خواهیم

58

00:02:15,180 –> 00:02:17,760

از کسی بخواهیم این فایل Exe را دانلود کند و این کار را

59

00:02:17,760 –> 00:02:20,700

انجام دهیم. یک اتصال درب پشتی

60

00:02:20,700 –> 00:02:22,500

، بازی را اجرا می کند.

61

00:02:22,500 –> 00:02:24,299

62

00:02:24,299 –> 00:02:26,549

63

00:02:26,549 –> 00:02:29,340

64

00:02:29,340 –> 00:02:32,909

65

00:02:32,909 –> 00:02:35,220

66

00:02:35,220 –> 00:02:37,079

نمایه فیس بوک و

67

00:02:37,079 –> 00:02:39,180

این راه انتشار آن است، اکنون که

68

00:02:39,180 –> 00:02:41,939

وایرفریم من تمام شده است، زمان آن رسیده است

69

00:02:41,939 –> 00:02:43,769

که اولین مرحله را که

70

00:02:43,769 –> 00:02:45,510

ساختن یک بازی است، شروع کنیم، ما قادر خواهیم بود

71

00:02:45,510 –> 00:02:49,409

احمق های مردم را فریب دهیم و من فقط دارم

72

00:02:49,409 –> 00:02:51,200

73

00:02:51,200 –> 00:02:59,410

[Music] شوخی

74

00:03:01,100 –> 00:03:03,290

می کنم.

75

00:03:03,290 –> 00:03:05,400

مهارت های برتر هنری برتر

76

00:03:05,400 –> 00:03:40,680

[موسیقی]

77

00:03:40,680 –> 00:03:42,909

من سه ساعت گذشته اینجا نشسته ام و

78

00:03:42,909 –> 00:03:46,330

سعی می کنم به نحوی

79

00:03:46,330 –> 00:03:49,569

به این پیاده سازی برسم، من یک

80

00:03:49,569 –> 00:03:51,519

توسعه دهنده بازی نیستم، یک امنیت هستم پسر و بنابراین من واقعی

81

00:03:51,519 –> 00:03:53,890

هستم من با این مشکل دارم و

82

00:03:53,890 –> 00:03:55,900

میدانی چه چیزی به آن نیاز دارد، من آن را فهمیدم،

83

00:03:55,900 –> 00:04:03,220

میدانی چه تماسی با ما کار میکنیم، بیایید به حرکت ادامه دهیم

84

00:04:03,220 –> 00:04:14,470

[موسیقی]

85

00:04:14,470 –> 00:04:18,250

خوب بعد از ساعتها پشت این

86

00:04:18,250 –> 00:04:22,260

صفحه کامپیوتر، من یک بازی دارم تا حدودی

87

00:04:22,260 –> 00:04:25,330

کار میکند، اجازه دهید ادامه دهم و به نمایش بگذارم

88

00:04:25,330 –> 00:04:28,780

کاری که من این بازی را اینجا انجام دادم

89

00:04:28,780 –> 00:04:32,800

کد محبوبی است که این کد تولید می کند که ممکن

90

00:04:32,800 –> 00:04:38,440

است اکنون یک بازی عالی برای چشم باشد با

91

00:04:38,440 –> 00:04:41,530

این گفته لطفاً وقتی این بازی را انجام می دهم من را مسخره نکنید

92

00:04:41,530 –> 00:04:45,370

بسیار خوب پس اگر

93

00:04:45,370 –> 00:04:55,300

این هدفون را بازی کنم کاربران من هشدار میدهید، هر چند کلیک کنید،

94

00:04:55,300 –> 00:04:57,760

بنابراین از قبل میدانید که ما

95

00:04:57,760 –> 00:04:59,710

این بازی را داریم، بنابراین اساساً این

96

00:04:59,710 –> 00:05:01,780

بازی ما است، بسیار ساده است، من آن

97

00:05:01,780 –> 00:05:04,420

را در اینجا کمی شبیه به یک اتاق در اینجا شرح دادهام

98

00:05:04,420 –> 00:05:06,640

و اساساً باید هر سه مورد را پیدا کنید

99

00:05:06,640 –> 00:05:08,560

تا بازی را برنده شوید و یک بازی باشید.

100

00:05:08,560 –> 00:05:12,010

هکر متخصص امنیت سایبری

101

00:05:12,010 –> 00:05:14,830

پس کتابی هست که من همین الان بازی را تقدیم می کنم

102

00:05:14,830 –> 00:05:19,180

بچه ها پس اگر نمی خواهید ما

103

00:05:19,180 –> 00:05:21,580

هکر متخصص امنیت سایبری هستیم همانطور که می

104

00:05:21,580 –> 00:05:24,880

بینید ما کامپیوتر شخصی هودی و

105

00:05:24,880 –> 00:05:28,480

کتاب هک را گرفتیم ما اکنون یک هکر متخصص سایبری هستیم

106

00:05:28,480 –> 00:05:31,780

حالا می دانم که این بازی فوق العاده است

107

00:05:31,780 –> 00:05:33,700

عجیب و غریب و اگر کسی واقعاً میدانست

108

00:05:33,700 –> 00:05:36,580

که این تروجان را بسازد، مردم

109

00:05:36,580 –> 00:05:38,860

خیلی سریع شک میکنند، اما

110

00:05:38,860 –> 00:05:40,690

هدف اصلی این است که

111

00:05:40,690 –> 00:05:43,270

فقط یک بازی احمقانه بسازیم و من

112

00:05:43,270 –> 00:05:45,520

این را در جایی پخش نمیکنم که قصد

113

00:05:45,520 –> 00:05:48,580

ایجاد آن را دارم. یک فایل اجرایی

114

00:05:48,580 –> 00:05:50,200

چند چیز دیگر وجود دارد که باید تمام کنم،

115

00:05:50,200 –> 00:05:52,180

باید از شر آن لوگوی کوچک پایتون

116

00:05:52,180 –> 00:05:55,600

در بالا خلاص شوم و سپس باید آن را

117

00:05:55,600 –> 00:05:58,150

در فایل اجرایی قرار دهم و بعد از آن

118

00:05:58,150 –> 00:06:00,340

زمان ایجاد درب پشتی و

119

00:06:00,340 –> 00:06:02,350

درب پشتی از طریق این است. برنامه پس بیایید به

120

00:06:02,350 –> 00:06:03,730

جلو برویم و این دو مرحله را در آنجا انجام دهیم،

121

00:06:03,730 –> 00:06:05,680

تصویر آنها را در فایل اجرایی دریافت کنید و سپس

122

00:06:05,680 –> 00:06:09,250

درب پشتی را شروع

123

00:06:09,250 –> 00:06:23,800

124

00:06:23,800 –> 00:06:27,280

125

00:06:27,280 –> 00:06:30,640

می کنم.

126

00:06:30,640 –> 00:06:32,260

127

00:06:32,260 –> 00:06:35,230

مرحله بعدی ساختن این درب پشتی است. من متوجه شدم که

128

00:06:35,230 –> 00:06:37,330

حتی قبل از کامپایل کردن بازی و در یک

129

00:06:37,330 –> 00:06:39,280

فایل اجرایی باید

130

00:06:39,280 –> 00:06:41,260

backdoor بازی را در

131

00:06:41,260 –> 00:06:42,790

backdoor با هم کامپایل کنم تا

132

00:06:42,790 –> 00:06:44,620

فایل اجرایی را ایجاد کنم. جایی که

133

00:06:44,620 –> 00:06:46,870

قرار است با هدف

134

00:06:46,870 –> 00:06:48,820

یا قربانی ارتباط برقرار کنم وقتی صحبت از ایجاد

135

00:06:48,820 –> 00:06:50,980

یک درپشتی به میان میآید، نمیدانم دارم چه کار

136

00:06:50,980 –> 00:06:53,250

میکنم، بنابراین

137

00:06:53,250 –> 00:06:56,620

به دورهای که در سطح 2 پایتون انجام دادم ارجاع خواهم داد.

138

00:06:56,620 –> 00:06:57,820

البته

139

00:06:57,820 –> 00:07:00,300

خوب است، پس بیایید این درب پشتی را بسازیم و

140

00:07:00,300 –> 00:07:03,130

بعد از اینکه این درب پشتی را کدنویسی کردم، به شما نشان خواهم داد

141

00:07:03,130 –> 00:07:06,340

که چگونه میخواهم این بازی PI را

142

00:07:06,340 –> 00:07:08,860

در درب پشتی در یک فایل اجرایی قرار

143

00:07:08,860 –> 00:07:10,960

144

00:07:10,960 –> 00:07:13,060

145

00:07:13,060 –> 00:07:34,480

146

00:07:37,900 –> 00:07:40,040

دهم. من در زمینه

147

00:07:40,040 –> 00:07:42,710

امنیت سایبری بسیار آگاه هستم من در مورد همه

148

00:07:42,710 –> 00:07:44,720

چیزهای لینوکس آسمان می دانم من دارم یک بازی تروجان را عالی می سازم

149

00:07:44,720 –> 00:07:48,200

بله درست است اسمش است من

150

00:07:48,200 –> 00:07:49,670

یک هکر خواهم بود و شما باید همه موارد را جمع آوری کنید

151

00:07:49,670 –> 00:07:52,440

و سپس برنده شوید

152

00:07:52,440 –> 00:07:59,820

[Music]

153

00:08:02,540 –> 00:08:06,980

من برنامه درب پشتی را تمام کردم، اجازه دهید به

154

00:08:06,980 –> 00:08:09,980

طور خلاصه به شما نشان دهم که چگونه این کار را انجام دادم و چگونه

155

00:08:09,980 –> 00:08:11,150

این

156

00:08:11,150 –> 00:08:13,190

کار را اجرا کردم، بنابراین بیایید در اینجا به رایانه منتقل شویم

157

00:08:13,190 –> 00:08:16,070

، من دستگاه کلی خود را با

158

00:08:16,070 –> 00:08:19,760

برنامه درب پشتی دارم و همچنین برنامه مشتری خود را دارم،

159

00:08:19,760 –> 00:08:23,420

بنابراین این مایکروسافت ویندوز VM

160

00:08:23,420 –> 00:08:25,550

اجازه دهید فقط وانمود کنید که این

161

00:08:25,550 –> 00:08:28,040

مشتری یا تی است او ماشین قربانی و این

162

00:08:28,040 –> 00:08:30,310

ماشین مهاجم ماست، البته

163

00:08:30,310 –> 00:08:32,809

اساساً تنها کاری که باید انجام دهیم این است که

164

00:08:32,809 –> 00:08:35,870

برنامه شنونده خود را در پایتون 2 اجرا کنیم که

165

00:08:35,870 –> 00:08:40,419

به هر اتصال ورودی در

166

00:08:41,470 –> 00:08:44,290

انتظار اتصالات ورودی گوش می دهد و بنابراین

167

00:08:44,290 –> 00:08:47,150

در این مرحله می توانیم ادامه دهیم

168

00:08:47,150 –> 00:08:50,000

و با python 2 نصب شده بر روی این

169

00:08:50,000 –> 00:08:54,860

دستگاه، این ماژول اجرا می شود و ما

170

00:08:54,860 –> 00:08:57,260

یک اتصال از دستگاه داریم در این

171

00:08:57,260 –> 00:08:59,900

مرحله می توانیم هر کاری که بخواهیم انجام دهیم، بنابراین

172

00:08:59,900 –> 00:09:02,450

دو ویژگی که من در این Backdoor پیاده سازی کرده ام

173

00:09:02,450 –> 00:09:04,850

تنها دو ویژگی این است

174

00:09:04,850 –> 00:09:07,850

که با آنالایزر ارتباط برقرار کنیم.

175

00:09:07,850 –> 00:09:10,880

dur یا شما می دانید CDE یا هر کاری که می

176

00:09:10,880 –> 00:09:14,060

خواهید انجام دهید و من همچنین یک تابع آپلود دارم

177

00:09:14,060 –> 00:09:18,350

که فایل ها را در

178

00:09:18,350 –> 00:09:21,140

ماشین قربانی آپلود می کند تا بتوانم keylogger را آپلود کنم که py را انجام دهم

179

00:09:21,140 –> 00:09:24,650

و دوباره به خاطر داشته باشید که

180

00:09:24,650 –> 00:09:27,590

keylogger py در همان دایرکتوری

181

00:09:27,590 –> 00:09:30,890

من است. شنونده و بنابراین وقتی روی این کلیک

182

00:09:30,890 –> 00:09:33,