در این مطلب، ویدئو هک شبکه ها با پایتون // ایجاد بسته های مخرب و شکستن قوانین TCP/IP با زیرنویس فارسی را برای دانلود قرار داده ام. شما میتوانید با پرداخت 15 هزار تومان ، این ویدیو به علاوه تمامی فیلم های سایت را دانلود کنید.اکثر فیلم های سایت به زبان انگلیسی می باشند. این ویدئو دارای زیرنویس فارسی ترجمه شده توسط هوش مصنوعی می باشد که میتوانید نمونه ای از آن را در قسمت پایانی این مطلب مشاهده کنید.

مدت زمان فیلم: 00:17:51

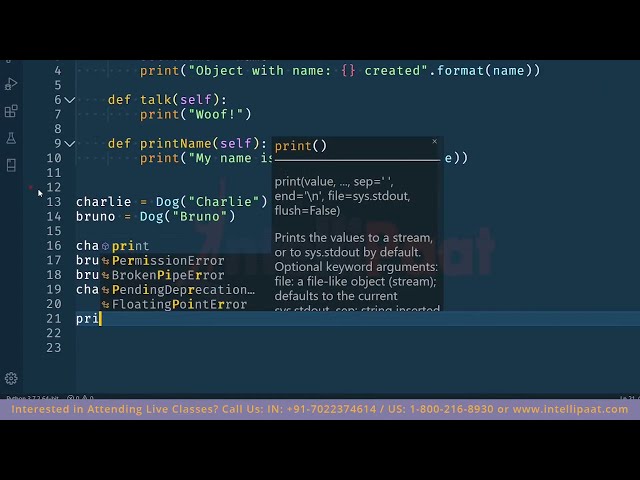

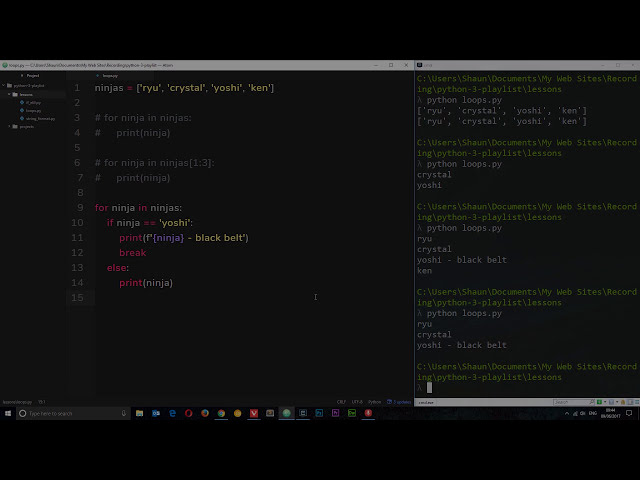

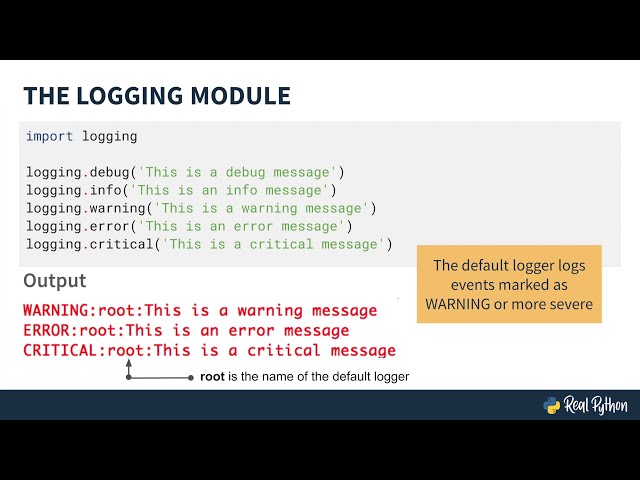

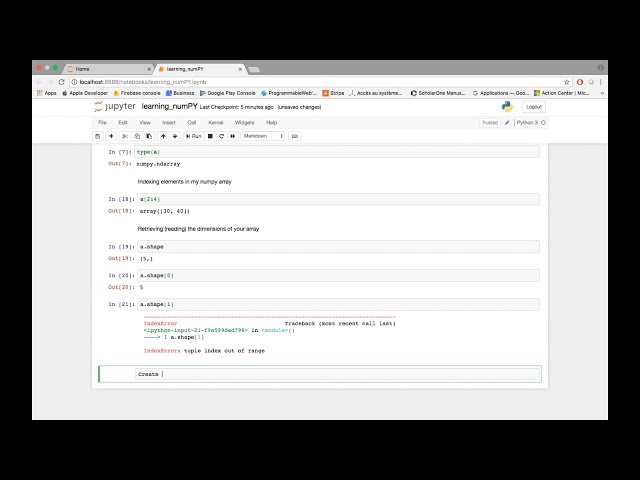

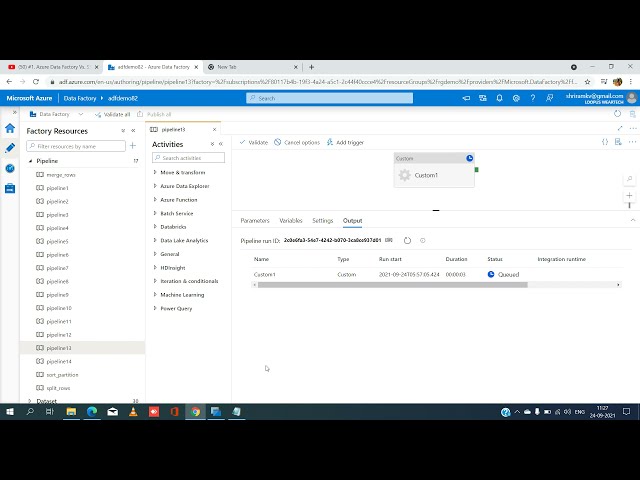

تصاویر این ویدئو:

قسمتی از زیرنویس این فیلم:

00:00:00,080 –> 00:00:02,399

تلفن را قطع نکنید و در

2

00:00:02,399 –> 00:00:04,960

مورد اینکه چیزها در مدل osi

3

00:00:04,960 –> 00:00:07,600

کجا هستند یا در مدل tcp کجا هستند بحث نکنید، فقط توجه

4

00:00:07,600 –> 00:00:09,599

داشته باشید که اگر یک

5

00:00:09,599 –> 00:00:12,320

توسعه دهنده برنامه هستید یا یک هکر هستید، می توانید

6

00:00:12,320 –> 00:00:13,599

انواع کارهای عجیب و غریب انجام دهید. چیزها و شما می

7

00:00:13,599 –> 00:00:15,440

توانید چیزهای اطراف خود را با هم مخلوط کنید می توانید چند

8

00:00:15,440 –> 00:00:16,560

لایه بردارید و آنها را روی لایه های دیگر قرار دهید.

9

00:00:16,560 –> 00:00:18,880

10

00:00:18,880 –> 00:00:19,680

11

00:00:19,680 –> 00:00:21,039

12

00:00:21,039 –> 00:00:22,400

13

00:00:22,400 –> 00:00:23,600

14

00:00:23,600 –> 00:00:26,640

15

00:00:26,640 –> 00:00:28,640

16

00:00:28,640 –> 00:00:29,650

17

00:00:29,650 –> 00:00:35,920

18

00:00:36,079 –> 00:00:38,160

در ویدیوهای قبلی من به شما نشان دادم که چگونه

19

00:00:38,160 –> 00:00:41,120

از scapy برای هک کردن پروتکل هایی مانند bgp استفاده کنید،

20

00:00:41,120 –> 00:00:42,879

به عنوان مثال چگونه روابط همسایه را بازنشانی کنید،

21

00:00:42,879 –> 00:00:44,719

چگونه موش های جعلی را به bgp تزریق کنید،

22

00:00:44,719 –> 00:00:46,800

به شما نشان دادم که چگونه

23

00:00:46,800 –> 00:00:49,360

پروتکل هایی مانند eigrp را که یک

24

00:00:49,360 –> 00:00:51,440

پروتکل نوشتن است هک کنید. به شما نشان دادم که چگونه

25

00:00:51,440 –> 00:00:53,520

vlan ها را دور بزنید و کارهای جالب دیگری با scapy انجام دهید،

26

00:00:53,520 –> 00:00:55,600

اما بسیاری

27

00:00:55,600 –> 00:00:57,120

از شما به من گفته اید که

28

00:00:57,120 –> 00:00:58,879

برای درک اصول اولیه

29

00:00:58,879 –> 00:01:00,399

scapy تلاش کرده اید در این ویدیو به

30

00:01:00,399 –> 00:01:02,960

شما نشان می دهم که چگونه از scapy برای تولید استفاده کنید. بسته ها

31

00:01:02,960 –> 00:01:05,199

اما نه فقط بسته استاندارد بستههای مبهم

32

00:01:05,199 –> 00:01:07,920

یا بستههای عجیب و غریب اگر دوست دارید،

33

00:01:07,920 –> 00:01:09,760

من همچنین به شما نشان خواهم داد که آنچه بسیاری

34

00:01:09,760 –> 00:01:12,960

از افراد در مورد مدل osi یا tcpip باور دارند

35

00:01:12,960 –> 00:01:14,400

نادرست است، افرادی که

36

00:01:14,400 –> 00:01:16,640

برای ccna خود مطالعه میکنند، به عنوان

37

00:01:16,640 –> 00:01:18,320

مثال آموزش داده میشود که ما لایه برنامه را داریم.

38

00:01:18,320 –> 00:01:20,159

و سپس لایه انتقال را

39

00:01:20,159 –> 00:01:21,439

داریم، سپس لایه شبکه را

40

00:01:21,439 –> 00:01:22,960

داریم، سپس پیوند داده و سپس

41

00:01:22,960 –> 00:01:24,960

یک لایه فیزیکی داریم و سپس آموزش می دهیم که چگونه

42

00:01:24,960 –> 00:01:26,799

واحدهای داده پروتکل از مثلاً

43

00:01:26,799 –> 00:01:28,400

لایه برنامه ارسال می شوند، سپس یک

44

00:01:28,400 –> 00:01:31,200

هدر برای لایه انتقال tcp می گیریم. به عنوان

45

00:01:31,200 –> 00:01:33,520

مثال، یک هدر ip دریافت می کنیم، سپس

46

00:01:33,520 –> 00:01:35,439

یک هدر اترنت دریافت می کنیم و سپس

47

00:01:35,439 –> 00:01:38,159

بیت ها را روی سیم متمرکز می کنیم، اما در

48

00:01:38,159 –> 00:01:41,600

واقع می توانید لایه های خود را با مدل tcp

49

00:01:41,600 –> 00:01:44,159

ip و مدل osi فقط

50

00:01:44,159 –> 00:01:46,479

مدل هایی هستند که همیشه به آنها مربوط نمی شود.

51

00:01:46,479 –> 00:01:48,399

واقعیت من یک ویدیوی یوتیوب دارم که در آن

52

00:01:48,399 –> 00:01:50,640

در مورد دروغ بودن مدل osi صحبت

53

00:01:50,640 –> 00:01:52,399

میکنم، آن را در زیر پیوند میدهم، جایی که در مورد

54

00:01:52,399 –> 00:01:54,240

برخی از تئوری صحبت میکنم که چگونه توسعهدهندگان

55

00:01:54,240 –> 00:01:56,479

کاری را که باید انجام میدهند انجام نمیدهند و

56

00:01:56,479 –> 00:01:59,200

همه چیز به خوبی در osi قرار نمیگیرد.

57

00:01:59,200 –> 00:02:01,119

یا مدل tcp اما چیزی که من

58

00:02:01,119 –> 00:02:03,520

در اینجا به شما نشان خواهم داد این است که چگونه می توانید به راحتی

59

00:02:03,520 –> 00:02:05,759

بسته های مخرب خود را در صورت تمایل ایجاد کنید

60

00:02:05,759 –> 00:02:08,080

یا بسته های مبهم خود را ایجاد کنید که می توانید

61

00:02:08,080 –> 00:02:10,160

تنها با استفاده از چند

62

00:02:10,160 –> 00:02:12,000

دستور ما از پایتون استفاده کنیم و آنها را به شبکه ارسال کنید.

63

00:02:12,000 –> 00:02:13,920

برای انجام این کار در این مثال، من

64

00:02:13,920 –> 00:02:15,760

از carly در یک ماشین مجازی در

65

00:02:15,760 –> 00:02:17,840

لپتاپ ویندوز 11 استفاده

66

00:02:17,840 –> 00:02:19,760

میکنم، من آن را از طریق مک خود کنترل میکنم، اما اساساً شما

67

00:02:19,760 –> 00:02:22,720

باید سیستمی داشته باشید که از escapee و

68

00:02:22,720 –> 00:02:25,520

python carly پشتیبانی کند، این کار را بسیار آسان میکند

69

00:02:25,520 –> 00:02:28,080

. به طور پیش فرض نصب شده است، بنابراین

70

00:02:28,080 –> 00:02:29,760

کاری که من می خواهم انجام دهم این است که یک

71

00:02:29,760 –> 00:02:32,080

ترمینال را باز کنم، می خواهم از sudo استفاده کنم، می خواهم

72

00:02:32,080 –> 00:02:34,720

از امتیازات sudo استفاده کنم زیرا می خواهم

73

00:02:34,720 –> 00:02:37,120

بسته ها را به شبکه ارسال کنم و

74

00:02:37,120 –> 00:02:39,360

برای انجام این کار به امتیازات شبه نیاز دارم.

75

00:02:39,360 –> 00:02:40,640

فقط میخواهم بستههایی را ایجاد کنم

76

00:02:40,640 –> 00:02:41,760

که در واقع میخواهم آنها را به شبکه بفرستم و به

77

00:02:41,760 –> 00:02:43,519

شما نشان دهم که چگونه به نظر میرسند،

78

00:02:43,519 –> 00:02:45,599

بنابراین در این مثال به امتیازات مناسب نیاز

79

00:02:45,599 –> 00:02:48,840

دارم، من قصد دارم از

80

00:02:48,840 –> 00:02:51,200

python3910 استفاده کنم، اساساً شما فقط به

81

00:02:51,200 –> 00:02:53,599

نسخهای از پایتون نیاز دارید که از scapy scapy پشتیبانی کند

82

00:02:53,599 –> 00:02:56,560

. به صورت پیش فرض نصب شده است t

83

00:02:56,560 –> 00:02:58,159

در kali

84

00:02:58,159 –> 00:03:00,879

بنابراین تمام کاری که باید در پایتون انجام دهم این است که

85

00:03:00,879 –> 00:03:04,080

از scapy all import star تایپ کنید اکنون می

86

00:03:04,080 –> 00:03:06,959

توانید ماژول هایی را که وارد می کنید محدود کنید اما

87

00:03:06,959 –> 00:03:08,159

من فقط این را بسیار ساده نگه می دارم

88

00:03:08,159 –> 00:03:10,400

و همه چیز را وارد می کنم بنابراین

89

00:03:10,400 –> 00:03:11,840

همه scapy را وارد کنید میخواهم یک

90

00:03:11,840 –> 00:03:14,400

متغیر ایجاد کنم، این لایه را 2 صدا

91

00:03:14,400 –> 00:03:16,720

میکنم و آن را برابر

92

00:03:16,720 –> 00:03:20,000

با اترنت میکنم، این هدر اترنت است،

93

00:03:20,000 –> 00:03:23,040

فقط با انجام این کار میتوانم به شما نشان دهم که

94

00:03:23,040 –> 00:03:25,120

بسته اترنت من چگونه به نظر میرسد

95

00:03:25,120 –> 00:03:27,519

scapy مقداری از این را برای من تولید میکند. بنابراین

96

00:03:27,519 –> 00:03:29,680

مقصد یک پخش است یک دسته از

97

00:03:29,680 –> 00:03:34,000

منبع f است، این نوع روی این تنظیم شده است،

98

00:03:34,000 –> 00:03:36,799

حالا لایه 3 چه می شود، بنابراین بیایید یک

99

00:03:36,799 –> 00:03:39,920

لایه متغیر 3 ایجاد کنیم و من آن را مانند ipv4 روی ip تنظیم

100

00:03:39,920 –> 00:03:44,319

می کنم و سپس می توانم بگویم لایه 3

101

00:03:44,319 –> 00:03:46,959

نشان می دهد. و میتوانید پیشفرضهای

102

00:03:46,959 –> 00:03:50,959

استفاده شده در اینجا یا آدرسهای منبع ipv4

103

00:03:50,959 –> 00:03:53,360

این آدرسهای مقصد را ببینید که ممکن است

104

00:03:53,360 –> 00:03:55,439

بخواهید تغییر دهید که میتوانم کاری برای

105

00:03:55,439 –> 00:03:59,599

ipv6 انجام دهم، ipv6 را فراموش نکنید بنابراین ipv6

106

00:03:59,599 –> 00:04:00,799

برابر با

107

00:04:00,799 –> 00:04:04,319

ipv6 است و سپس میتوانم یک بار دیگر نمایشی را انجام دهم

108

00:04:04,319 –> 00:04:06,159

تا به

109

00:04:06,159 –> 00:04:08,400

شکل ظاهری نگاه کنید، می توانید

110

00:04:08,400 –> 00:04:11,200

مشابه ipv4 را ببینید آدرسهای ip نسخه 6

111

00:04:11,200 –> 00:04:13,439

آدرسهای حلقهای هستند، بنابراین تمام

112

00:04:13,439 –> 00:04:15,599

کاری که من انجام دادهام این است که scapy

113

00:04:15,599 –> 00:04:17,918

را به پایتون وارد کردهام، چند متغیر ایجاد کردهام

114

00:04:17,918 –> 00:04:20,399

و آنها را برابر با لایههای

115

00:04:20,399 –> 00:04:23,120

مختلف لایه 2 مدل osi یا tcpip کردم و

116

00:04:23,120 –> 00:04:26,240

سپس لایه 3 را برای ipv4 دریافت کردم، بنابراین

117

00:04:26,240 –> 00:04:29,120

اگر به

118

00:04:29,120 –> 00:04:31,680

لایه 2 نگاهی بیندازم که اکنون تنظیمات است،

119

00:04:31,680 –> 00:04:33,840

احتمالاً می خواهید تغییر دهید که این مک

120

00:04:33,840 –> 00:04:37,919

آدرس مک آدرس ماشین مجازی کالی است،

121

00:04:37,919 –> 00:04:40,479

بنابراین اگر آدرس IP را

122

00:04:40,479 –> 00:04:45,199

در carly تایپ کنم و به اترنت نگاه کنم. 0

123

00:04:45,199 –> 00:04:46,400

124

00:04:46,400 –> 00:04:51,040

اعلان آدرس مک 0 0 0 c به 76 ختم می شود

125

00:04:51,040 –> 00:04:53,360

و به آنجا می روید که آدرس

126

00:04:53,360 –> 00:04:55,520

مک ایجاد شده است، ممکن است بخواهید

127

00:04:55,520 –> 00:04:57,360

آدرس مک خود را به عنوان مثال جعل کنید، بنابراین

128

00:04:57,360 –> 00:04:59,199

بیایید یک لایه 2

129

00:04:59,199 –> 00:05:01,360

برابر با

130

00:05:01,360 –> 00:05:02,639

131

00:05:02,639 –> 00:05:03,840

منبع اترنت

132

00:05:03,840 –> 00:05:11,479

0 1 کولون 0 2 0 3 قرار دهیم. 0 4 0 5 0 6.

133

00:05:14,240 –> 00:05:17,840

و من باید منبع برابر را مشخص کنم

134

00:05:17,840 –> 00:05:20,000

135

00:05:20,000 –> 00:05:22,400

تا اگر دوباره به لایه 2 نگاهی بیندازم این آدرس مک من است، بنابراین

136

00:05:22,400 –> 00:05:24,400

لایه 2 نشان می دهد

137

00:05:24,400 –> 00:05:26,240

که آدرس مک تغییر کرده است، من

138

00:05:26,240 –> 00:05:27,840

فقط یک آدرس مک تصادفی ایجاد کرده ام.

139

00:05:27,840 –> 00:05:29,759

با استفاده از آدرس مک

140

00:05:29,759 –> 00:05:31,680

واقعی ماشین مجازی، آدرس مک خود را جعل می کنم

141

00:05:31,680 –> 00:05:33,840

به سادگی با انجام این کار،

142

00:05:33,840 –> 00:05:36,320

اجازه دهید آدرس IP لایه 3 را تغییر دهیم،

143

00:05:36,320 –> 00:05:37,840

بنابراین میخواهم آدرس IP رایگان لایهها را

144

00:05:37,840 –> 00:05:39,199

145

00:05:39,199 –> 00:05:44,039

برای مقصد 192.168.1.249 تنظیم کنم.

146

00:05:46,000 –> 00:05:47,000

بنابراین اکنون

147

00:05:47,000 –> 00:05:49,759

layer3.show می توانید ببینید

148

00:05:49,759 –> 00:05:51,680

و من باید از

149

00:05:51,680 –> 00:05:54,639

براکت استفاده کنم، می توانید ببینید که آدرس آی پی مبدا

150

00:05:54,639 –> 00:05:56,720

این است آدرس آی پی مقصد این است

151

00:05:56,720 –> 00:05:58,000

152

00:05:58,000 –> 00:06:00,400

که آدرس آی پی

153

00:06:00,400 –> 00:06:04,080

ماشین مجازی کالی من 192.168.1.59 است،

154

00:06:04,080 –> 00:06:06,479

بنابراین می توانم آدرس آی پی را تغییر دهم اگر من

155

00:06:06,479 –> 00:06:08,400

می خواستم اما فعلاً اجازه دهید

156

00:06:08,400 –> 00:06:10,479

آدرس IP را همانطور که هست بگذاریم،

157

00:06:10,479 –> 00:06:12,000

بنابراین دوباره نمایش لایه

158

00:06:12,000 –> 00:06:14,240

3 به نظر می رسد که نمایش

159

00:06:14,240 –> 00:06:16,960

لایه 2 به نظر می رسد که اشکالی

160

00:06:16,960 –> 00:06:18,479

ندارد اما ما می خواهیم ترافیک را به

161

00:06:18,479 –> 00:06:20,479

شبکه ارسال کنیم بنابراین می خواهم بگویم ارسال برابر

162

00:06:20,479 –> 00:06:21,840

p را ارسال کنید

163

00:06:21,840 –> 00:06:23,600

و سپس من فقط برای

164

00:06:23,600 –> 00:06:25,759

لحظه ای لایه 2 را ارسال می کنم. بسیاری از مردم

165

00:06:25,759 –> 00:06:27,919

در این تصور اشتباه هستند که شما

166

00:06:27,919 –> 00:06:30,720

باید لایه 2 لایه 3 لایه 4 لایه 7 را ارسال

167

00:06:30,720 –> 00:06:32,479

کنید اگر دوست دارید مجبور نیستید این کار را انجام دهید.

168

00:06:32,479 –> 00:06:34,479

فقط می توانم لایه 2 را ارسال کنم. اینجا را به یاد داشته باشید که

169

00:06:34,479 –> 00:06:36,240

می توانم بسته های مخرب خود را ایجاد کنم من می توانم بسته های

170

00:06:36,240 –> 00:06:38,160

عجیب و غریب و شگفت انگیز ایجاد

171

00:06:38,160 –> 00:06:39,759

کنم تا بتوانم

172

00:06:39,759 –> 00:06:41,759

قبل از ارسال آن به شبکه هر آنچه را که می خواهم بفرستم،

173

00:06:41,759 –> 00:06:44,560

اجازه دهید wireshark را اجرا کنیم تا ببینیم چه خبر

174

00:06:44,560 –> 00:06:46,560

است. من می خواهم شروع به ضبط

175

00:06:46,560 –> 00:06:49,840

در رابط اترنت خود

176

00:06:50,960 –> 00:06:53,120

کنم ترافیک زیادی دارد، اما کاری که من می

177

00:06:53,120 –> 00:06:55,039

خواهم انجام دهم این است

178

00:06:55,039 –> 00:06:57,520

که آدرس مک را فیلتر کنم،

179

00:06:57,520 –> 00:06:58,319

بنابراین

180

00:06:58,319 –> 00:07:01,360

در حال حاضر هیچ چیزی ضبط نمی شود، اما اگر

181

00:07:01,360 –> 00:07:02,800

182

00:07:02,800 –> 00:07:05,039

آن بسته را به شبکه ای بفرستم

183

00:07:05,039 –> 00:07:07,280

که در وایرشوک گرفته شده است، می بینید

184

00:07:07,280 –> 00:07:09,199

که به ما گفتیم که یک بسته

185

00:07:09,199 –> 00:07:11,599

نادرست است. پخش از

186

00:07:11,599 –> 00:07:14,880

این مک آدرس اترنت 2 فریمی است

187

00:07:14,880 –> 00:07:17,199

که ارسال شده است. پخش با

188

00:07:17,199 –> 00:07:20,319

این آدرس مک منبع 0 1 0 2 تا 0

189

00:07:20,319 –> 00:07:23,360

6 است. می گوید این یک حلقه بک است

190

00:07:23,360 –> 00:07:24,720

به یاد داشته باشید

191

00:07:24,720 –> 00:07:27,039

که وقتی ما به لایه 2 نگاه کردیم

192

00:07:27,039 –> 00:07:30,000

نوع آن این بود بنابراین loopback ما گفتیم

193

00:07:30,000 –> 00:07:32,319

که این یک بسته نادرست است، اما ما

194

00:07:32,319 –> 00:07:34,639

توانستیم یک قاب لایه 2 را

195

00:07:34,639 –> 00:07:37,280

به شبکه بفرستیم به جای اینکه فقط

196

00:07:37,280 –> 00:07:39,280

لایه 2 را بفرستیم، من از اسلش جلو استفاده می کنم که

197

00:07:39,280 –> 00:07:40,960

اسلش رو به جلو فقط به من اجازه می دهد

198

00:07:40,960 –> 00:07:42,720

یک لایه دیگر را در بالای آن قرار دهم. لایه پس

199

00:07:42,720 –> 00:07:44,639

من لایه دو دارم بیایید لایه سه را

200

00:07:44,639 –> 00:07:45,680

در بالا قرار دهیم

201

00:07:45,680 –> 00:07:48,240

بنابراین لایه سه

202

00:07:48,240 –> 00:07:50,800

لایه دو لایه سه را ارسال می کنیم

203

00:07:50,800 –> 00:07:51,759

و

204

00:07:51,759 –> 00:07:54,639

در تصویربرداری wireshark ما می توانیم ببینیم

205

00:07:54,639 –> 00:07:56,960

که آن اطلاعات نشان داده می شود

206

00:07:56,960 –> 00:07:59,599

آدرس منبع مک

207

00:07:59,599 –> 00:08:02,400

این آدرس مک مقصد یک

208

00:08:02,400 –> 00:08:04,639

روتر سیسکو است. در محل من زیرساخت

209

00:08:04,639 –> 00:08:06,479

و اگر نگاهی به بسته IP بیندازیم

210

00:08:06,479 –> 00:08:08,319

میتوانیم ببینیم آدرس آیپی مبدأ

211

00:08:08,319 –> 00:08:10,400

192.168.1.59

212

00:08:10,400 –> 00:08:13,360

مقصد 249 است. چیزی که در مورد

213

00:08:13,360 –> 00:08:16,160

scapy عالی است این است که شما را مجبور به تنظیم همه گزینهها نمیکند و

214

00:08:16,160 –> 00:08:17,919

فقط یک سری گزینه را برای آن پر میکند.

215

00:08:17,919 –> 00:08:19,440

اگر

216

00:08:19,440 –> 00:08:22,400

قبلاً آنها را در اترنت 2 پر

217

00:08:22,400 –> 00:08:24,240

نکرده اید

218

00:08:24,240 –> 00:08:26,080

، نوع آن را مشخص نکرده ایم اما نسبت به

219

00:08:26,080 –> 00:08:28,400

فریم قبلی که حلقه بک بود تغییر کرده است،

220

00:08:28,400 –> 00:08:31,680

توجه کنید که نوع آن 9000 است. در اینجا

221

00:08:31,680 –> 00:08:33,440

در لایه

222

00:08:33,440 –> 00:08:37,760

2 نوع لایه 3 ipv4 scapy پر شده است

223

00:08:37,760 –> 00:08:39,519

که برای ما لازم نبود

224

00:08:39,519 –> 00:08:41,760

آن جزئیات را پر کنیم تنها چیزی که تغییر دادیم

225

00:08:41,760 –> 00:08:44,720

این بود که آدرس منبع مک escapee

226

00:08:44,720 –> 00:08:46,880

فیلد نوع را تغییر داد تا به

227

00:08:46,880 –> 00:08:49,040

پروتکل لایه 3 به درستی ارجاع دهد، بنابراین ما

228

00:08:49,040 –> 00:08:51,920

اترنت 2 را در لایه 2 داریم و داریم ipv4

229

00:08:51,920 –> 00:08:53,200

در لایه 3.

230

00:08:53,200 –> 00:08:55,200

اما حالا بیایید

231

00:08:55,200 –> 00:08:59,040

کارهای عجیب و غریب انجام دهیم، بیایید تئوری osi را بشکنیم

232

00:08:59,040 –> 00:09:02,320

و دو بسته لایه 3 بفرس

![فیلم آموزشی: میتونی ببینیش؟ [Gravid Python] با زیرنویس فارسی](http://s1.program98.com/learn/wp-content/uploads/upyt/TJnSP3HvdAAimage2.jpg)